Artículo de fraude

Análisis profundo: Cómo prevenir secuestros de cuentas en la banca digital [2026]

El fraude por apropiación de cuentas puede causar serios problemas, dificultando que los clientes recuperen sus cuentas sin sufrir una pérdida financiera. Para empeorar las cosas, la relación entre el cliente y el negocio podría verse irremediablemente dañada.

Recuerdo la primera vez que tuve que explicar a un ejecutivo cómo se podía comprometer toda la relación bancaria de un cliente en cuestión de horas. Esto no era un escenario hipotético; fue un verdadero secuestro de cuenta. Comenzó con una contraseña reutilizada y escaló a transferencias no autorizadas que sumaron decenas de miles de dólares. Las estadísticas recientes de fraude por secuestro de cuentas del Informe de Fraude 2026 de Veriff confirman que no fue un incidente aislado, sino parte de una amenaza global más amplia: en 2025, la tasa neta de fraude en los flujos de verificación digital se mantuvo por encima del 4%, lo que significa que uno de cada 25 intentos de verificación de identidad fue fraudulento, y que el fraude por suplantación representó más del 85% de todos los intentos de fraude, subrayando lo determinados que están los atacantes para apoderarse de identidades digitales.

Esa experiencia me hizo ver con claridad cuán urgente y personal se ha vuelto el problema de la apropiación de cuentas en la banca digital. También explica por qué los líderes de servicios financieros en EE. UU., Reino Unido, Brasil, México y Colombia deben actuar ahora para proteger tanto a los clientes como a las instituciones.

La apropiación de cuentas (ATO) es una de las amenazas más graves y de más rápido crecimiento en la banca digital. Ocurre cuando un estafador obtiene acceso no autorizado a la cuenta bancaria en línea de un cliente, generalmente mediante credenciales robadas, phishing, malware o la explotación de autenticaciones débiles. Una vez dentro, los atacantes pueden transferir fondos, modificar detalles de la cuenta, abrir nuevos productos o cometer fraudes de identidad adicionales, a menudo antes de que el cliente o el banco se den cuenta. Según los últimos datos de fraude de Veriff, las tácticas sofisticadas de fraude, incluidas las técnicas de medios generados por inteligencia artificial y la suplantación, están aumentando rápidamente, lo que hace que las defensas tradicionales sean insuficientes por sí solas.

¿Qué es la apropiación de cuentas y por qué importa?

Cuando digo «¿qué es la apropiación de cuentas?», me refiero a algo más que sólo un nombre de usuario y contraseña robados. La ATO en la banca es un ciclo de ataque de varias etapas: los defraudadores recolectan credenciales o datos para suplantación, validan el acceso, escalan el control (por ejemplo, cambiando canales de comunicación o autenticación) y monetizan la cuenta mediante transferencias, compras o ingeniería social para apoyar esquemas de fraude de identidad más amplios. El daño es tanto financiero como reputacional: los clientes pierden dinero, los bancos asumen la responsabilidad y la confianza se erosiona. Las consecuencias regulatorias y de cumplimiento pueden ser igualmente perjudiciales, especialmente a medida que los reguladores endurecen las expectativas para una autenticación robusta y la detección de fraude.

Vectores comunes de ataque: cómo entran los defraudadores

Comprender cómo operan los atacantes es el primer paso para prevenir la ATO. En mi trabajo veo tres vectores repetidamente:

1. Phishing e ingeniería social. Los atacantes engañan a los clientes para que revelen credenciales o códigos de un solo uso mediante sitios o mensajes falsos convincentes. El phishing sigue siendo una de las técnicas de acceso inicial más efectivas porque los humanos son, inevitablemente, el eslabón más débil en cualquier cadena de seguridad.

2. Relleno de credenciales y reutilización de contraseñas. Cuando credenciales filtradas de una brecha se prueban masivamente contra páginas de inicio de sesión bancarias, los atacantes tienen éxito donde se reutilizan las contraseñas. El relleno de credenciales es automatizado y escalable, lo que lo convierte en una amenaza de alto volumen para las plataformas bancarias digitales.

3. Malware y compromiso de dispositivos. El malware en el teléfono o PC de un cliente puede capturar credenciales, interceptar códigos de autenticación multifactor basada en SMS o secuestrar sesiones. La adopción de la banca móvil aumenta la superficie de ataque, especialmente en mercados donde las prácticas de seguridad de dispositivos varían mucho.

El fraude ya no es oportunista: es organizado y cada vez más impulsado por la tecnología. En 2025, más del 4% de todos los intentos de verificación fueron fraudulentos, y más del 85% de esos implicaron suplantación. Eso nos dice que los atacantes están redoblando sus ataques basados en la identidad, utilizando herramientas cada vez más sofisticadas para apoderarse de cuentas y explotar la confianza a gran escala.

Por qué los bancos digitales y los clientes están en riesgo único

Las cuentas bancarias digitales son objetivos de alto valor: proporcionan acceso directo a fondos, sistemas de pago, líneas de crédito e información personal sensible que puede usarse para robo de identidad. Desde la perspectiva del banco, la ATO puede causar pérdidas financieras inmediatas por reembolsos y contracargos, costos operativos a largo plazo para investigaciones y remediaciones, y sanciones regulatorias cuando las protecciones al consumidor son insuficientes.

Para los clientes, las consecuencias van más allá de saldos agotados. Los atacantes pueden crear identidades sintéticas, solicitar nuevos créditos a nombre de la víctima o bloquear a los clientes del acceso a servicios críticos. El costo emocional – pérdida de confianza y recuperación que consume tiempo – puede ser significativo y duradero.

Cómo se desarrolla el fraude por apropiación de cuentas en la práctica

Permítanme guiarles a través de un escenario típico de ATO que he visto docenas de veces:

Primero, los atacantes obtienen credenciales a través de una brecha en un tercero. Introducen esas credenciales en herramientas automatizadas para probar páginas de inicio de sesión (relleno de credenciales). Donde la MFA es débil o basada en SMS, los atacantes pueden interceptar códigos o engañar al personal del centro de llamadas para restablecer credenciales (ingeniería social). Una vez que tienen el control, cambian detalles de contacto, configuran nuevos beneficiarios de pago y mueven rápidamente los fondos a través de sistemas de pago instantáneo o intercambios de criptomonedas. Para cuando el cliente genuino se da cuenta, los fondos han desaparecido y el rastro ha sido ocultado.

Explore estadísticas clave de fraude, cambios regulatorios y recomendaciones accionables en el nuevo informe de Veriff.

Mejores formas de prevenir el fraude por secuestro de cuentas en la banca en línea

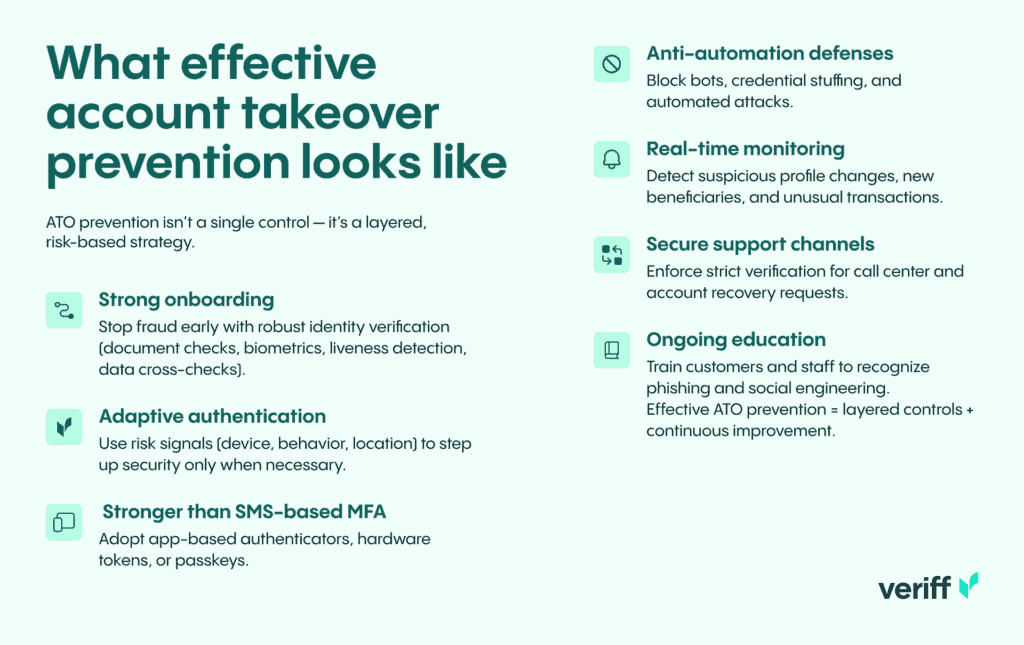

Prevenir la ATO en la banca digital requiere un enfoque escalonado y basado en riesgos. No existe una solución única, solo una combinación de controles, procesos y mejora continua. Aquí está el enfoque que recomiendo y que he implementado con equipos en varias regiones.

1. Fortalecer la verificación de identidad en la incorporación. Detener el fraude antes de que se convierta en una cuenta es el control más rentable. La verificación digital de identidad robusta – revisiones de documentos, prueba de vida, comparación biométrica y cruces de datos – reduce el riesgo de que los defraudadores abran cuentas nuevas con identidades robadas o sintéticas.

2. Aplicar autenticación adaptativa y basada en riesgo. En lugar de confiar únicamente en MFA estática, use señales contextuales – reputación del dispositivo, anomalías de IP/geolocalización, biometría comportamental y puntuación de riesgo de transacción – para reforzar la autenticación solo cuando el riesgo aumente. Este enfoque reduce la fricción para usuarios genuinos y dificulta y encarece los ataques para los defraudadores.

3. Superar el uso de MFA basada en SMS. Los códigos únicos por SMS son vulnerables a intercambio de SIM e interceptación. NIST y líderes de la industria recomiendan métodos de autenticación más fuertes – autenticadores basados en apps, tokens hardware o enfoques criptográficos basados en estándares, como llaves de acceso – para reducir los riesgos de apropiación de cuentas.

4. Detectar y bloquear ataques automáticos de credenciales. Implemente defensas anti-automatización: gestión de bots, limitación de tasa, huella digital del dispositivo y detección de relleno de credenciales. Estos controles requieren ajustes continuos para mantenerse al día con técnicas de ataque que evolucionan rápidamente.

5. Monitorear indicadores de apropiación de cuentas. La supervisión en tiempo real que detecta cambios rápidos en el perfil (correo electrónico, teléfono, dirección), adiciones inusuales de beneficiarios o patrones atípicos de transacciones permite detección temprana y contención automatizada, como retención de transacciones o reautenticación forzada.

6. Endurecer los flujos de trabajo de centros de llamadas y soporte. Los ingenieros sociales suelen explotar la autenticación débil del servicio al cliente para restablecer credenciales. Haga cumplir una verificación estricta y multifactor para cualquier cambio de cuenta solicitado a través de canales de soporte y registre todas estas interacciones para revisión.

7. Educar a clientes y personal. La conciencia reduce el éxito del phishing y la ingeniería social. Comunicaciones regulares y específicas, junto con ejercicios simulados de phishing para el personal, ayudan a aumentar el costo de los ataques para los defraudadores.

Equilibrando la seguridad y la experiencia del cliente

A menudo escucho la pregunta: «¿Cómo protegemos a los clientes sin hacer nuestro producto inutilizable?» La respuesta es ser inteligente sobre cuándo y cómo aplicamos fricción. La autenticación basada en riesgos y la creación progresiva de perfiles permiten mantener la incorporación y la banca diaria fluidas para la mayoría de los usuarios, aplicando una verificación más estricta cuando los indicadores de riesgo aumentan. Comuníquese con los clientes de forma transparente: si va a aumentar la verificación, dígales por qué; los clientes son más tolerantes a la fricción cuando entienden que protege su dinero.

Operacionalizando la prevención: tecnología y gobernanza

Según mi experiencia, el éxito requiere integración entre pilas tecnológicas y estructuras de gobernanza:

Telemetría centralizada de identidad y fraude. Agregue señales de incorporación, autenticación, transacciones y soporte al cliente en una plataforma centralizada de fraude. Correlacionar señales a través de canales mejora la detección y reduce falsos positivos.

Libros de jugadas multifuncionales y respuesta a incidentes. Los equipos de fraude, legal, cumplimiento y operaciones de clientes deben tener libros de jugadas preaprobados para casos sospechosos de ATO, permitiendo contener, investigar y remediar rápida y consistentemente.

Alineación y reporte regulatorios. Asegúrese de que sus controles cumplen con regulaciones regionales sobre autenticación, notificación al cliente y protección de datos. El compromiso proactivo con reguladores y auditores ayuda a evitar sorpresas durante las revisiones.

Medición del éxito y mantenerse por delante

Los indicadores clave de desempeño importan. Rastree métricas como intentos de ATO bloqueados con éxito, tiempo para detección, fondos recuperados, tasas de falsos positivos y métricas de fricción para el cliente (abandono en incorporación, abandono en autenticación). La supervisión continua y la mejora iterativa son esenciales: los atacantes se adaptan continuamente, así que sus defensas también deben hacerlo.

Estudios de caso y resultados del mundo real

A lo largo de los años, he trabajado con bancos que redujeron sustancialmente las pérdidas por ATO combinando una verificación de identidad más fuerte en la incorporación con autenticación basada en riesgo. Un cliente implementó reputación de dispositivos y análisis de comportamiento junto con autenticadores obligatorios basados en apps para acciones de alto riesgo. En pocos meses, sus incidentes de ATO atribuibles al relleno de credenciales disminuyeron drásticamente y las quejas de los clientes sobre fraude se redujeron.

Otra institución financiera modificó la autenticación de su centro de llamadas y agregó un canal secundario de verificación antes de procesar cambios de beneficiarios. Este simple cambio de gobernanza redujo a la mitad el número de cambios de cuenta basados en ingeniería social en el primer trimestre tras la implementación.

Lista práctica de verificación: pasos inmediatos que puede tomar

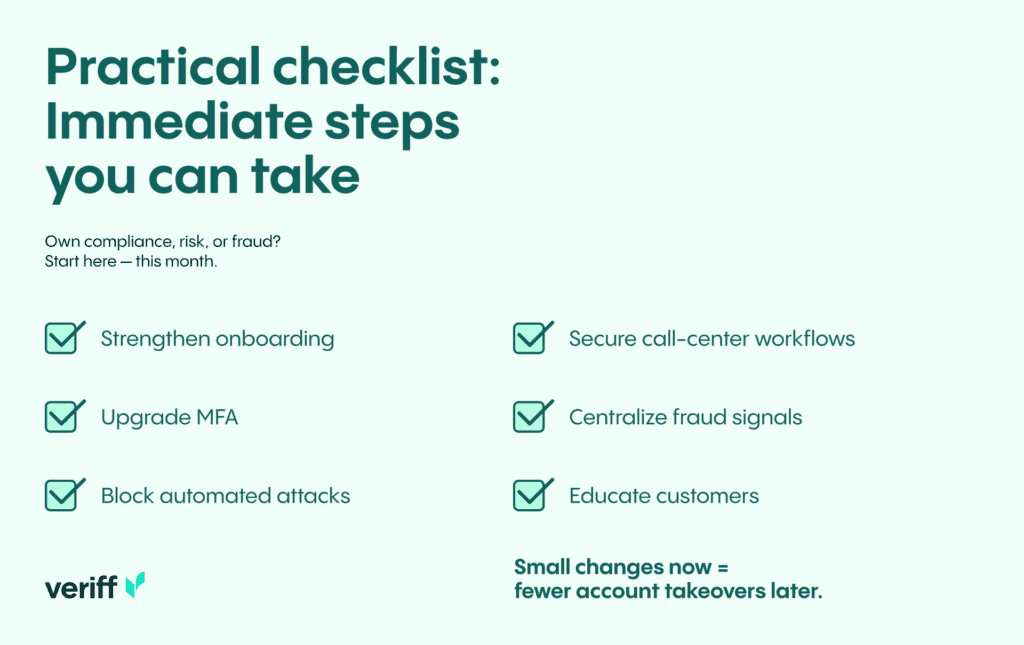

Si usted es responsable de cumplimiento, riesgo o fraude, aquí tiene una lista de verificación pragmática que puede implementar este mes:

- Revise y fortalezca la verificación de identidad en la incorporación. Añada verificación documental y prueba de vida donde el riesgo lo justifique.

- Reemplace o complemente la MFA basada en SMS con opciones de autenticadores más fuertes o llaves de acceso.

- Implemente defensas contra bots y relleno de credenciales en los puntos de acceso y API.

- Audite los procedimientos de autenticación del centro de llamadas y haga cumplir la verificación multifactor para los cambios de cuenta.

- Centralice la telemetría de fraude y realice análisis dirigidos para detectar indicadores tempranos de ATO.

- Lidere campañas educativas para clientes sobre phishing e higiene de contraseñas.

Por qué la tecnología de verificación de identidad es clave para la prevención

En mi opinión, la verificación de identidad es la base para prevenir la apropiación de cuentas. Si puede confirmar de manera fiable y sin fricciones que un individuo es quien afirma ser en la incorporación y durante acciones de alto riesgo, reduce dramáticamente la superficie de ataque. Las plataformas modernas de identidad combinan prueba documental, chequeos biométricos y señales de fraude basadas en datos para hacer que esa verificación sea robusta y automática, para que pueda escalar la protección a millones de clientes sin cargar a los usuarios genuinos.

Reflexiones finales: urgencia y oportunidad

El fraude por apropiación de cuentas no es un riesgo abstracto, es una amenaza actual y creciente que apunta a clientes e instituciones en múltiples geografías. Quiero ser franco: si trata la ATO como una casilla a marcar en lugar de una prioridad estratégica continua, estará reaccionando a las pérdidas en lugar de prevenirlas. La buena noticia es que existen defensas prácticas y probadas. Al combinar una verificación de identidad más fuerte, autenticación basada en riesgo, controles anti-automatización y gobernanza operativa, puede reducir dramáticamente el riesgo de ATO mientras mantiene una experiencia positiva para los clientes.

Proteja a sus clientes de la apropiación de cuentas: fortalezca su verificación de identidad con Veriff.